セキュリティ研究者らは、開発者を標的にした、これまで報告されていなかった攻撃手法を発見した。

この攻撃は、パスワードやCookie、さらにはクレジットカード情報を含む決済データを奪取するペイロードを使うものだ。偽のClaude Codeインストーラーなど、偽装された開発者向けツールと、ChromeやEdgeといったChromiumベースのブラウザのApp-Bound Encryption(アプリに結び付けた暗号化)キーをひそかに抽出する手法を組み合わせている。

あるセキュリティ専門家は筆者に対し、この脅威には即時かつ実効性のある対策が必要だと述べた。別の専門家は、AIエージェント経由、あるいは手動でのインストール工程が持つ危険性を浮き彫りにしていると指摘した。

知っておくべきことは以下の通りだ。

偽Claude CodeインストーラーがブラウザのIElevator2 COMインターフェースを悪用し、パスワードを盗む

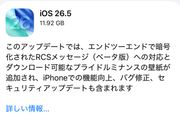

今回の問題は、それら127件の脆弱性とは別の、独立した新たな脅威だ。実際、世界で最も広く使われているこのウェブブラウザは、すでにそれらの不具合を修正するアップデートを配布している。

一方で、Ontinue Cyber Defense Centerが発見した影響の大きい脆弱性は、いまも悪用可能な状態にある。開発者を明確に標的としたこの攻撃キャンペーンについて、Ontinueの脅威研究者リース・ダウニングは、「偽のClaude Codeインストーラーなど、人気の開発者向けツールを模倣した偽のインストールページ」を利用していることを確認した。ダウニングは、こうした偽のClaude Codeインストーラーの1つが、Chromeを含むChromium系Webブラウザから認証情報をどのように盗むのかを詳しく説明する報告書を公開している。

「install Claude code」と検索し、スポンサー表示された検索結果を選んだ人は、公式と見紛うようなClaude Codeインストールページに見えるサイトへ誘導される。しかし、それは正規ページではない。実際には、本物の1行インストーラーに似せたインストールコマンドを表示する罠だ。

「こうした誘導ページは、正規の1行インストーラーを攻撃者が制御するコマンドにすり替えます」とダウニングは警告した。さらに、そのコマンドは「4.6KBのネイティブヘルパーをChromium系ブラウザに注入します」と説明している。

このヘルパーはIElevator2 COMインターフェースを使って、ブラウザ自身のElevation Service(権限昇格サービス)を呼び出す。そこから、重要なApp-Bound Encryptionキーを抽出する。その結果、完全に復号されたCookie、パスワード、決済手段が外部に持ち出される。もちろん、これは真に深刻な事態だ。