数年にわたり築かれてきた攻撃のパターン

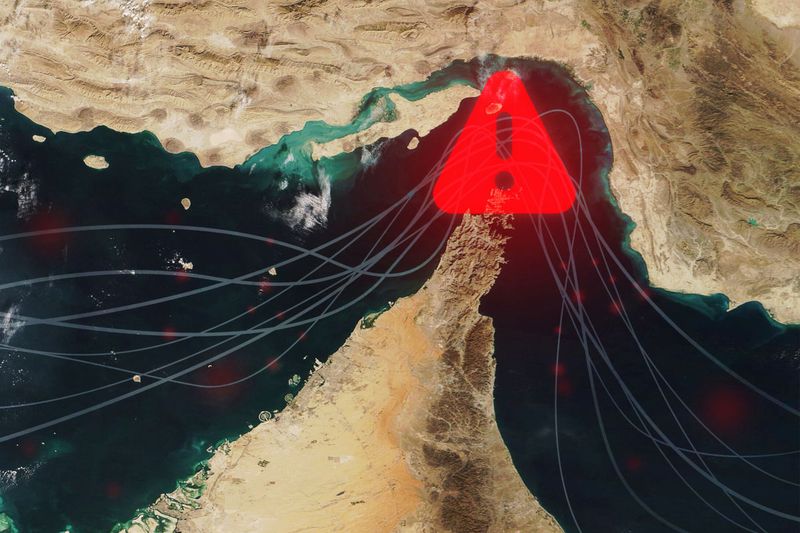

サイバーは、たとえ常に世間の注目を集めてきたわけではないとしても、イランとの紛争において数年間にわたり一貫した要素であり続けてきた。2020年、イラン系の作戦がイスラエルの水処理施設を産業制御環境を標的にして操作しようと試みた。イスラエルはその直後、イランのシャヒード・ラジャーイー港の運営を妨害するサイバー作戦で応じ、実際に渋滞と遅延を引き起こした。これらの事件は、サイバーが補助的なツールから物理世界に混乱を引き起こし得るメカニズムへと移行した初期の転換点となった。

このパターンは、既知のイラン系脅威グループによるより組織的なキャンペーンを通じて継続した。APT33、APT34、APT35(Elfin、OilRig、Charming Kittenとしても追跡されている)などのアクターは、地域全体の政府システム、重要インフラ、企業環境を一貫して標的にしてきた。これらのグループはフィッシング、認証情報の窃取、既知の脆弱性の悪用に大きく依存し、ネットワーク内へのアクセスを獲得し持続させてきた。この期間のキャンペーンには交通システムや産業システムの標的化が含まれ、その目的は即時の混乱よりも、それらのシステムがどのように機能するかを理解することにあった。

米国時間2023年10月7日のハマスによるイスラエル奇襲攻撃、およびそれに続くイスラエル・ハマス戦争(ガザ戦争)の勃発以降、特にイラン系アクターの間でサイバー活動が激化した。マイクロソフトをはじめセキュリティ企業は、APT35を含むグループの活動増加を報告しており、その焦点はスパイ活動、影響工作、ネットワーク内での事前配置に置かれていた。重心は目に見える混乱よりも情報収集と長期的なアクセスへとさらにシフトした。これは、単一のイベントを作り出すことではなく、時間をかけて活用できる足場を確立することを目的とした、より戦略的なサイバー能力の運用を反映している。

2024年から2025年にかけて、サイバー活動はより破壊的な作戦へと拡大した。イスラエルの利益と連携していると広く考えられているグループ(しばしばPredatory Sparrowと呼ばれる)は、イランのバンク・セパの運営を妨害した攻撃、さらにはNobitex暗号資産取引所に影響を与え重大な金融・データ被害をもたらした攻撃の犯行声明を出した。これらの作戦は金融インフラに直接影響を与える能力を示し、より明示的な破壊的サイバー活動への移行を示した。

並行して、CyberAv3ngersなどイスラム革命防衛隊と関連するアクターを含むイラン系グループは、産業制御システムや重要インフラ環境を標的としたキャンペーンと関連付けられてきた。米国機関からの最近の勧告は、インターネットに露出したシステムを悪用しようとするイラン系アクターの継続的な取り組みを強調している。具体的には、特に水道・エネルギー分野において、認証情報へのアクセスと脆弱な設定の悪用を組み合わせた形だ。これらの活動のすべてが現在の米国・イスラエル・イラン紛争の単一のイベントや段階と公式に結び付けられているわけではないが、このパターンはキネティック的エスカレーションと並行してサイバー作戦がどのように進化してきたかと一致している。

これらの段階を通じた継続性は、明確な点を裏付けている。この紛争におけるサイバー活動は、断続的でも反応的でもない。それは持続的で適応的であり、エスカレーションの単一段階やキネティック活動の一時的な停止を超えたタイムラインで動いている。