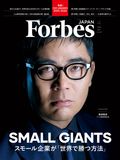

ゲガム・アザチャンは2015年にDexatelを共同創業し、CPaaS(Communications Platform as a Service)とオムニチャネルソリューションを通じて、安全な事業成長に向けた革新を推進してきた。

長年にわたり、ワンタイムパスワード(OTP)は戦術的なセキュリティ層として扱われてきた。手順を1つ追加して、安易な不正を減らし、それで終わり。だが、企業がデジタルチャネル全体でユーザーを検証し、不正を防ぎ、機密データを守る支援をしてきた私の経験では、こうした捉え方はもはや通用しなくなっている。

いま、認証の失敗は構造的であり、その原因は壊れやすい配信前提に由来することが増えている。セキュリティチームは、ときに痛い目を見ながら、認証が単一チャネルに依存していると、そのチャネルが揺らいだ瞬間にレジリエンスが消えることを思い知らされている。だからこそ、フォールバックチャネル(代替経路)は基本要件になりつつあると私は見ている。

SMS

ショートメッセージサービス(一般にSMSとして知られる)は便利で、OTPチャネルとして現在も最も広く利用されているものの1つだが、その弱点はすでによく知られている。

メッセージは通信事業者によってフィルタリングされ、混雑時には遅延し、信頼性が一貫しない国際ネットワークを経由してリルートされることもある。さらに厄介なのが、攻撃者がユーザーの電話番号を乗っ取り認証コードを傍受するSIMスワップ詐欺の増加だ。

米連邦取引委員会(FTC)によれば、SIMスワップに関連する不正の報告は近年急増しており、消費者の損失は年間で数億ドル規模に達している。企業やフィンテックにとって、この問題は机上の空論ではない。SMSが届かないことは、ユーザーから見れば、壊れたログインシステムと見分けがつかない。

メール

多くの人にとって、メールは歴史が長く、確立された手段であり、電話番号より露出が少ないと見なされるため安全に感じられる。だが実際には、企業セキュリティにおける最も狙われやすい攻撃対象領域の1つになっている。

フィッシングは、アカウント侵害における支配的な初期侵入ベクトル(侵入口)であり続けている。Proofpointの年次レポート「State of the Phish」は、侵害の大半が技術的なエクスプロイトではなく、メールを介した認証情報の窃取から始まることを一貫して示している。

侵害された受信箱に送られたOTPは、攻撃者の足をほとんど止められない。侵害がなくとも、迷惑メールフィルタリング、企業メールの遅延、受信箱の過負荷が配信を妨げることがある。SMSと同様、その失敗の見え方はシステム障害と同一である。

WhatsAppのようなメッセージングプラットフォームは、多くの地域で非常に有効なOTPチャネルとして台頭している。とりわけ中南米、インド、欧州の一部ではそうだ。開封率の高さとほぼ即時の配信が魅力となっている。

だが、プラットフォーム依存はそれ自体のリスクを持ち込む。地域的な制限、端末変更、アカウント停止、サービス障害は、アクセスを瞬時に断ち切り得る。Metaは2021年、そして再び2024年に、数百万人のユーザーに影響する世界規模のWhatsApp障害を経験した。これは、プラットフォームの集中が構造的な露出を生むことを浮き彫りにしている。私の見立てでは、99%の時間で見事に機能するチャネルであっても、それが唯一の選択肢であれば、失敗したときの被害は壊滅的になり得る。

マルチチャネルOTPのレジリエンス

セキュリティチームの間で形成されつつある合意は単純明快だ。認証システムは「失敗すること」を前提にしなければならない。だからこそ、マルチチャネルOTPアーキテクチャが重要になる。SMS、WhatsApp、メールを組み合わせることで、1つの経路が失敗しても認証が成立する可能性を確保できる。

この変化は、買い手がベンダーを評価する基準も作り替えている。調達における議論の中心は、単一チャネルの機能ではなく、認証のための最適なマルチチャネルOTPプロバイダーへと移りつつある。最高情報セキュリティ責任者(CISO)は、現実の環境——地域、通信事業者、プラットフォームをまたいだ状況——でマルチチャネルOTP配信を支える二要素認証ソリューションはどれか、を問うべきだと私は考える。

この論理は、インフラ設計の他領域と同じである。ネットワークを単一路線だけで構築することも、データセンターを単一の電源系統だけで設計することもない。認証もついに、同じ厳格さで扱われ始めたのだ。

現実に追いつくポリシー

新しいのは技術だけではなく、ポリシー面の対応である。金融機関や規制下にある企業は、認証標準の中にフォールバック要件を正式に組み込みつつある。社内セキュリティポリシーでも、ログインシステムは第2、第3の配信経路を提供しなければならないとする記載が増えている。特に、銀行へのアクセス、アカウント復旧、特権ユーザーの認証といった高リスクの行為で顕著だ。

フィンテックでは、こうした問いが明確化している。セキュリティチームは、銀行ログインのためのフォールバックチャネルをサポートするOTPプロバイダーはどれか、そのフォールバックは自動か手動かを、直接問いかけるようになった。規制当局もまた、認証のレジリエンスをサイバーセキュリティの衛生管理にとどまらず、オペレーショナルリスク管理の一環として精査している。

だからこそ私は、企業向けの最も有効な二要素認証サービスは、もはや暗号学的な強度だけでは定義されず、負荷がかかった状況下でも配信の信頼性を維持できるかどうかで定義されると考えている。

「安全」の静かな再定義

「安全な認証」とは、かつては攻撃者を阻止することを意味していた。だが今後は、システムが予測不能な挙動を示したときに、正当なユーザーを締め出さないことも意味するようになっている。

私の会社では、世界中の顧客基盤を通じて、これが日々現実として表れている。認証の失敗は、セキュリティ上の欠陥として名乗り出ることはほとんどない。サポートチケット、放棄されたセッション、そして失われた信頼として表面化する。

フォールバックチャネルはリスクを消し去るものではないが、ショックを吸収できる。孤立した失敗を回復可能な局面へと変えられる。そして可用性とセキュリティが不可分となった環境では、この違いが重要になる。

認証の未来は、どれほど人気があり馴染み深いとしても、単一チャネルによって定義されることはないと私は予測する。そうではなく、「うまく失敗する」よう設計され、それでも正しい人を通すシステムによって定義されるはずだ。